10 dni temu w sieci pojawiła się informacja, o ponad 4000 stron zaatakowanych w ciągu ostatnich dwóch tygodni.

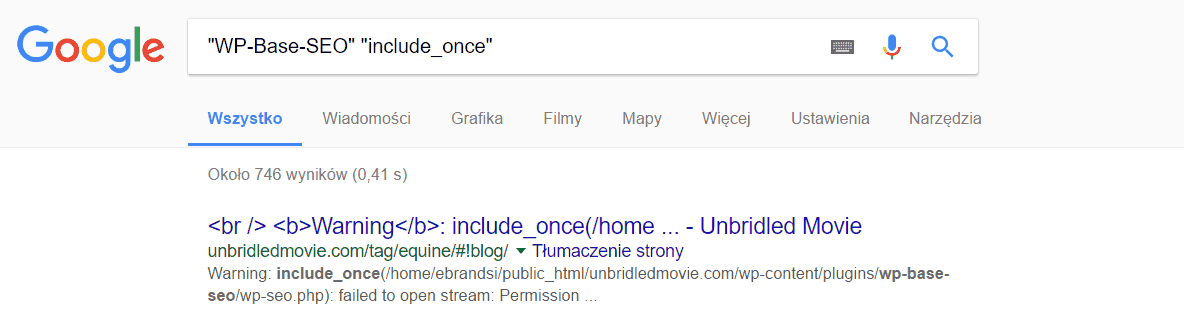

Wtyczka „WP-BASE-SEO” posiadała faktycznie funkcje typowe dla takich wtyczek, ale dodatkowo kilka nadmiarowych linijek kodownych w base64 i eval. Pewne strony musiały być z nią niekompatybilne i w efekcie na dzień dzisiejszy mamy potwierdzenie przynajmniej 746 infekcji.

Wtyczka jest też instalowana bez wiedzy użytkowników – podobnie jak wcześniejsze zagrożenie, o którym pisałem WpCoreSys – sieć przeszukiwana jest pod kątem starych wersji popularnych wtyczek, a analitycy SiteLock wskazują, że wspólnym ogniwem jest bardzo stara wersja wtyczki Revolution Slider (RevSlider).

RevSlider nie pierwszy raz jest jest przyczyną problemów – w kwietniu zeszłego roku przyczynił się do prawdopodobnie największego wycieku danych w historii – 2,4 TB danych, ponad 11,5 mln dokumentów Mossack Fonseca – spółki w Panamie, pomagającej (w skrócie) omijać podatki poprzez otwieranie spółek offshore. Ciekawy blog o ataku, skutkach, dziesiątki raportów.

Pamiętaj!

Twój WordPress dziwnie się zachowuje? Kliknij tutaj, wypełnij formularz — porozmawiajmy.

4 komentarze do wpisu “[ALERT!] Fałszywa wtyczka SEO zaatakowała ponad 4000 WordPress’ów!”

kolenski

To nie już pierwsza wtyczka do wp powodująca problemy. Wcześniej zainstalowałem social seo booster – katastrofa. Złota zasada mówi: ludzie dzielą się na tych co regularnie robią backup albo na tych co zaczną robić. PS – z wordpress nie jest tak źle jak z prestashop. Moim zdaniem tam jest więcej bugow.

Jakub Jaworowicz[ Autor Artykułu ]

Tutaj ktoś zrobił klon popularnej wtyczki i dodał dość dobrze ukryty kod – wiele osób pobierało ją w dobrej wierze, a inni otrzymali wirusa w prezencie przez nie aktualizowanie płatnych wtyczek. W repozytorium nadal jest kilka wtyczek, których reputacja jest poniżej 0, dlatego trzeba być bardzo ostrożnym przy ich wyborze oraz minimalizować ich ilość.

Janunsz Kamiński

A ta wtyczka była pobrana z wordpress.org? Gdy tak, to wina wordpressowców, że takie coś dopuścili na serwis :(

Jakub Jaworowicz[ Autor Artykułu ]

Zapewne nie – w żadnej z informacji nie znalazłem szczegółowej informacji skąd użytkownicy pobierali wtyczkę "w słusznym celu", ale na 99% były to jakieś zewnętrzne źródła, phishing itp.

Analitycy SiteLock przyznają, że kod był dość dobrze ukryty – dlatego nikt przez dłuższy czas nie zauważył, że coś jest nie tak, a ponadto była kopia pewnej znanej wtyczki, która działała.